Det er ingen hemmelighet lenger at alle Intel-prosessorer som ble utgitt i løpet av det siste tiåret, er berørt av et alvorlig problem. En spesiell misdannet kode kan brukes til å stjele private data fra andre prosesser, inkludert sensitive data som passord, sikkerhetsnøkler og så videre. I denne artikkelen vil vi se hvordan du finner ut om PCen din er berørt av problemet.

Annonse

Hvis du ikke er kjent med Meltdown og Spectre-sårbarhetene, har vi dekket dem i detalj i disse to artiklene:

- Microsoft lanserer en nødrettelse for Meltdown og Spectre CPU-feil

- Her er Windows 7 og 8.1 reparasjoner for Meltdown og Spectre CPU feil

Kort sagt, både Meltdown- og Spectre-sårbarheter tillater en prosess å lese private data fra enhver annen prosess, selv fra utenfor en virtuell maskin. Dette er mulig på grunn av Intels implementering av hvordan deres CPU-er forhåndshenter data. Dette kan ikke løses ved å lappe bare operativsystemet. Løsningen innebærer oppdatering av OS-kjernen, så vel som en CPU-mikrokodeoppdatering og muligens til og med en UEFI / BIOS / firmwareoppdatering for noen enheter, for å redusere utnyttelsene.

Nyere forskning indikerer at ARM64- og AMD-prosessorer også påvirkes av Spectre-sårbarheten, relatert til spekulativ kjøring.

Tilgjengelige reparasjoner

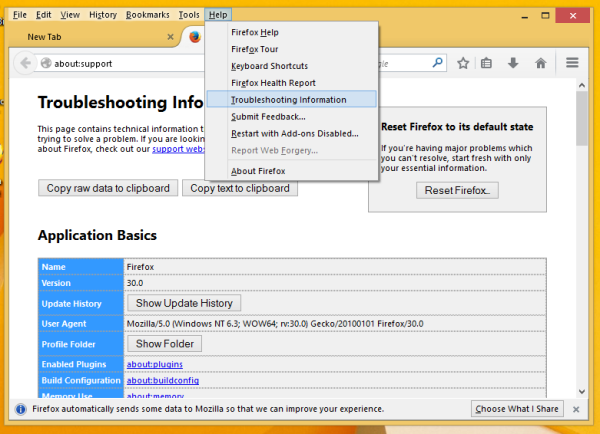

Microsoft har allerede gitt ut et sett med reparasjoner for alle støttede operativsystemer. Mozilla utstedte i dag en oppdatert versjon av Firefox 57 , og Google vil beskytte Chrome-brukere med versjon 64.

For den nåværende versjonen Google Chrome, kan du aktivere ekstra beskyttelse ved å aktivere Full Site Isolation . Site Isolation tilbyr en annen forsvarslinje for å gjøre slike sårbarheter mindre sannsynlig å lykkes. Det sikrer at sider fra forskjellige nettsteder alltid blir satt i forskjellige prosesser, hver kjører i en sandkasse som begrenser hva prosessen har lov til å gjøre. Det blokkerer også prosessen fra å motta visse typer sensitive dokumenter fra andre nettsteder.

Google vil oppdatere Chrome igjen (versjon 64) innen utgangen av måneden for å beskytte mot utnyttelse av sårbarheter relatert til Meltdown og Spectre. Versjon 64 av Chrome har allerede kommet til betakanalen.

Finn ut om PC-en din er påvirket av Meltdown og Spectre-sårbarheter

Merk: Instruksjonene nedenfor gjelder for Windows 10, Windows 8.1 og Windows 7 SP1.

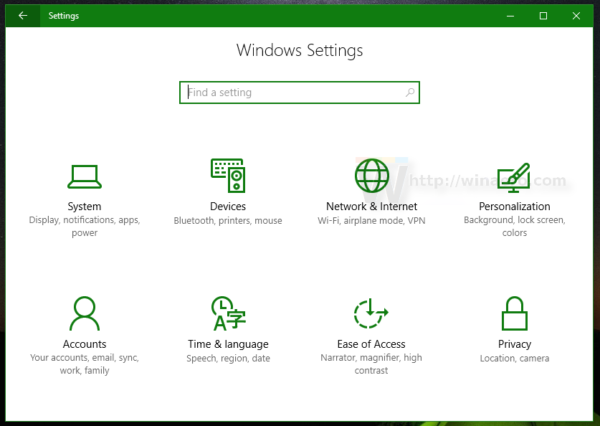

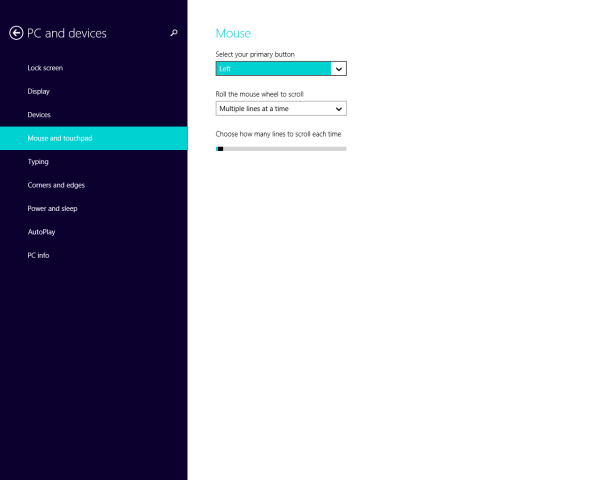

- Åpen PowerShell som administrator .

- Skriv inn følgende kommando:

Install-Module SpeculationControl. Dette vil installere en ekstra modul på datamaskinen din. Svar 'Y' to ganger.

- Aktiver den installerte modulen med kommandoen:

Import-Module SpeculationControl. - Utfør nå følgende cmdlet:

Get-SpeculationControlSettings. - I utgangen, se den aktiverte beskyttelsen vist som 'True'.

Merk: Hvis du får feilmeldingen

hvordan du kan krysse av tekst på uenighet

'Import-modul: Fil C: Program Files WindowsPowerShell Modules SpeculationControl 1.0.1 SpeculationControl.psm1

kan ikke lastes inn fordi kjørende skript er deaktivert på dette systemet. ... '

Endre deretter utførelsespolitikken tilubegrensetelleromgå.Se følgende artikkel:

Hvordan endre PowerShell-kjøringspolicy i Windows 10

Du er beskyttet hvis alle linjene har den sanne verdien. Slik vises Windows 10 uten oppdatering i utdataene:

Det er det.

Kilde: Microsoft